构筑软件安全的本质方法 从开发源头守护网络安全

在数字化浪潮席卷全球的今天,软件已成为社会运转的核心基础设施,其安全性直接关系到个人隐私、企业资产乃至国家安全。传统的“先开发、后修补”的安全模式已难以应对日益复杂的网络威胁。《安全软件开发之道:构筑软件安全的本质方法》一文(常以PDF形式在网络与信息安全领域流传,如在CSDN等技术社区作为资源被下载分享)所倡导的,正是一种将安全内生于软件开发全生命周期的根本性变革。

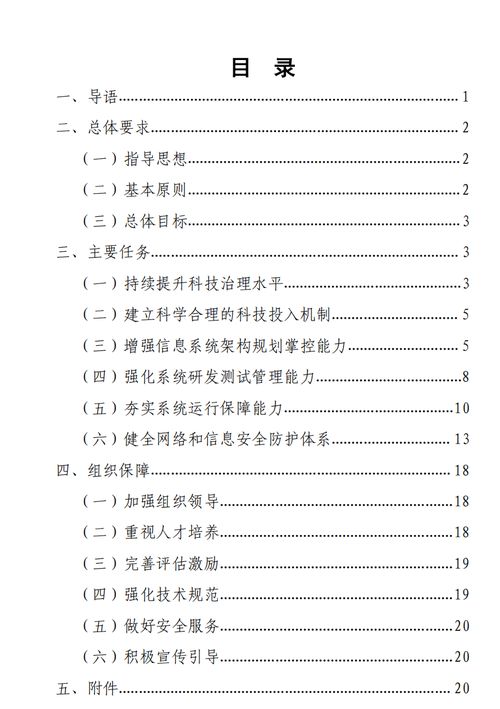

一、理念转变:从“外挂”到“内生”

传统网络安全往往依赖于防火墙、入侵检测系统等外围防护,如同为建筑修建围墙。而本质安全方法则强调在软件“建造”之初,就将安全视为地基与承重墙的一部分。这要求开发团队从需求分析、架构设计、编码实现到测试部署的每一个环节,都贯彻安全思维,实现安全左移,从源头减少漏洞的产生。

二、核心实践:安全开发生命周期(SDL)

构筑软件安全的本质方法,其核心框架通常是安全开发生命周期(Secure Development Lifecycle, SDL)。它并非单一技术,而是一套融合了流程、工具与文化的系统化实践:

- 培训与需求阶段:确保所有开发人员、测试人员甚至产品经理都具备基础的安全意识。在需求定义时,明确安全需求与隐私要求,进行初始威胁建模。

- 设计阶段:进行系统的威胁建模,识别潜在攻击面,选择安全的设计模式与架构。遵循最小权限原则、纵深防御等安全设计原则。

- 实现阶段:使用安全的编码标准,避免已知的漏洞类型(如OWASP Top 10所列举的)。利用静态应用程序安全测试(SAST)工具在编码时自动检查代码缺陷。

- 验证阶段:结合动态应用程序安全测试(DAST)、交互式应用程序安全测试(IAST)以及渗透测试,多维度验证软件的安全性。

- 发布与响应阶段:建立安全发布流程,制定应急预案。在软件发布后,持续监控、收集漏洞报告,并建立快速响应与修复机制。

三、文化筑基:人人都是安全卫士

技术易得,文化难建。本质安全方法的成功,极度依赖于组织内部安全文化的培育。这意味着:

- 领导层承诺:安全资源投入与自上而下的推动至关重要。

- 全员责任:安全不再是安全团队独有的职责,而是每一位项目成员的份内之事。开发人员需要对代码安全负责,测试人员需关注安全测试用例。

- 持续学习:安全威胁日新月异,团队需要保持持续学习的心态,跟进最新的攻击技术与防御策略。

四、工具赋能:自动化提升效率与覆盖率

在快速迭代的开发节奏中,完全依赖人工评审是不现实的。因此,有效集成自动化安全工具链是落地本质方法的关键支撑:

- 左移工具链:从IDE插件、代码仓库的预提交钩子(Pre-commit Hooks)集成SAST,到CI/CD管道中自动化的安全测试与合规检查。

- 软件成分分析(SCA):管理第三方开源组件的安全与许可风险。

- 漏洞管理平台:统一跟踪、管理和修复从各种渠道发现的安全问题。

通往韧性软件的必由之路

下载一份《安全软件开发之道》的文档或许只需片刻,但理解和践行其中所阐述的“构筑软件安全的本质方法”,却是一场需要决心、耐心与持续投入的旅程。它要求我们将网络安全与信息安全的防线,从网络边界前移至每一行代码,从运维响应拓展至开发伊始。在万物互联的智能时代,只有将安全真正融入软件的基因,才能构建出经得起考验的、韧性的数字世界基石。这不仅是技术方案的升级,更是一种对产品负责、对用户负责的核心开发哲学。

如若转载,请注明出处:http://www.ggskzu.com/product/42.html

更新时间:2026-06-01 18:31:53